شرح وتحميل تطبيق ZANTI | برنامج اختراق شبكات الواي فاي

من اقوى التطبيقات التي تم تخصيصها الاختراق اي شبكة واي ZANTI لا احد يمكنه ان ينكر ان تطبيق

فاي وتشفير كلمة المرور الخاصة بها. فلن تجد مقالا واحدا لا يتحدث عن هدا التطبيق لدا ننصح باستخدامه.

فاي وتشفير كلمة المرور الخاصة بها. فلن تجد مقالا واحدا لا يتحدث عن هدا التطبيق لدا ننصح باستخدامه.

اد يمكنك البرنامج من التجسس على الاجهزة المتصلة معك بنفس الشبكة.

kobe bryant quote

كما تستطيع الاطلاع على جميع المعلومات المتعلقة بهم والتحكم بها.

واكثر ما يجعل هدا التطبيق استخداما هو مجانيته اضافة الى انه يعمل على الهواتف الدكية للاندرويد.

اقرأ أيضا:

أشياء يمكنك القيام بها من خلال تطبيق Zanti

هدا التطبيق يمكنك من اجراء فحص شامل للشبكة واظهار الاجهزة المتصلة بها , تم يمكنك من البحث عن جميع المنافذ المفتوحة , كما له القوة على تنفيد العديد من العمليات .

يتيح لك تطبيق Zanti مجموعة من الادوات الكفيلة باختبار مدى حماية شبكتك من الاختراق , كما يمكنك من اظهار العناوين الخاصة بالاجهزة المتصلة بشبكتك والتحكم بهم , الا ان هدا التطبيق لايمكن استعماله الا ادا كان الاندرويد الخاص بك يعمل بصلاحية الروت فتفعيل هده الخاصية ضروري كي تستطيع البدأ في عملية الاختراق , ومن جهة اخرى فان هدا التطبيق قد يعد مصدر خطر الدي يتمثل في عدم الحفاظ على سرية البيانات الخاصة بك عند اختراقك للشبكة.

وكما سبق لنا الدكر هدا التطبيق مجاني لن ترغم APK بصيغة Zanti يتم تحميل تطبيق

على دفع مقابل لاستخدامه , لقي التطبيق ردود فعل ايجابية وجيدة من جميع المستخدمين حول العالم لدا سنقوم في هدا المقال من ابراز اهم مميزات التطبيق وكيفية استعماله

على دفع مقابل لاستخدامه , لقي التطبيق ردود فعل ايجابية وجيدة من جميع المستخدمين حول العالم لدا سنقوم في هدا المقال من ابراز اهم مميزات التطبيق وكيفية استعماله

اقرأ أيضا:عرض الرسائل ذات التصنيف اختراق

مميزات تطبيق Zanti

- تستطيع من خلاله اجراء فحص لجميع الشبكات القريبة منك والاطلاع على جميع الاجهزة المتصلة معك بنفس الشبكة .

- يتيح لك امكانية معرفة نوع الاجهزة من هواتف او حواسيب وحتى اسمائهم .

- يملك ايضا القدرة على ان تغيير عنوان MAC للجهاز .

- امكانية انشاء نقطة وصول واى فاى خبيثة .

- القدرة على تصوير التحميلات والتنزيلات .

- يتميز بإختراقه لأجهزة توجيه الواي فاي .

- امكانية كسر كلمات السر الخاصة بالشبكة .

اقرأ أيضا:

يق ZANTI

1. قم بتنزيل zANTI 2.2 .

الموقع الرسمي: zimperium.com

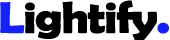

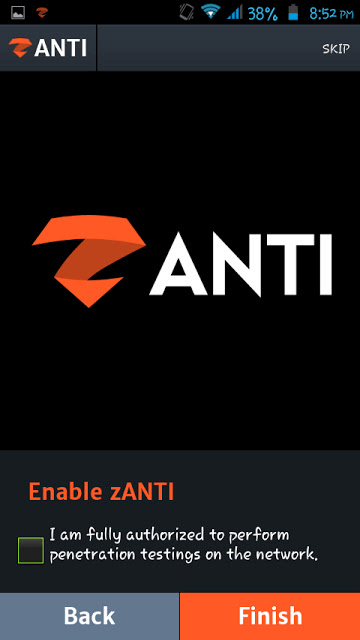

2. قم بتثبيته على جهازك ، افتح التطبيق ، ثم منح حق الوصول إلى الروت. سترى نافذة مثل هذا:

3. أدخل عنوان بريدك الإلكتروني ثم حدد مربع “أقبل اتفاقية ترخيص المستخدم في Zimperium”. ثم اضغط على “ابدأ الآن”. سوف تظهر نافذة منبثقة:

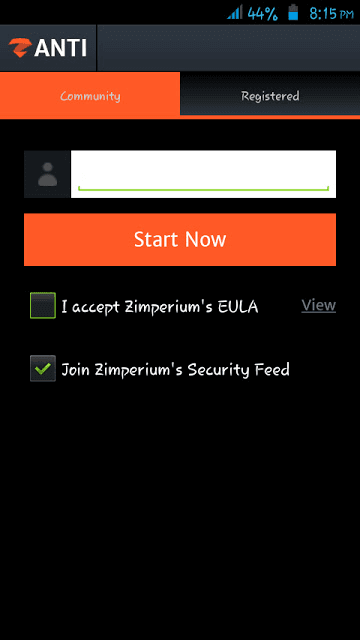

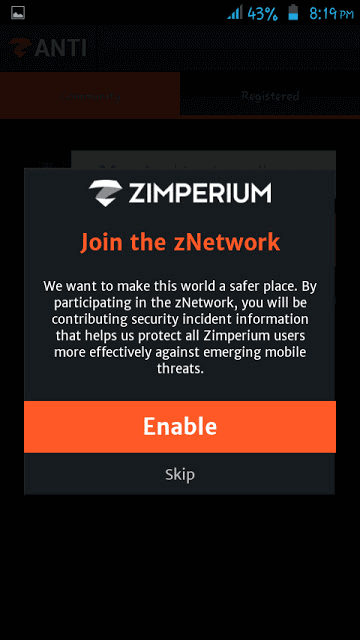

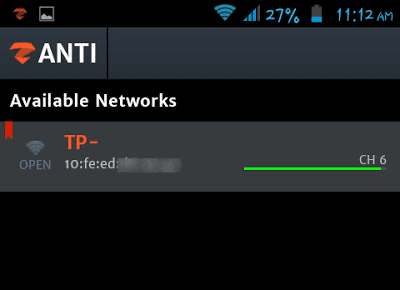

4. إذا كنت ترغب في الانضمام إلى zNetwork ، انقر فوق “Enable” ، وإلا انقر فوق “SKIP”. انتظر بضع ثوان ، ستعرض شاشة كما هو موضح أدناه:

5. انقر فوق “SKIP” ثم قم بتمكين zANTI (ما عليك سوى تحديد الخيار بضغطة على علامة على “I a”):

6. اضغط على “FINISH”. سترى شاشة كما هو موضح أدناه:

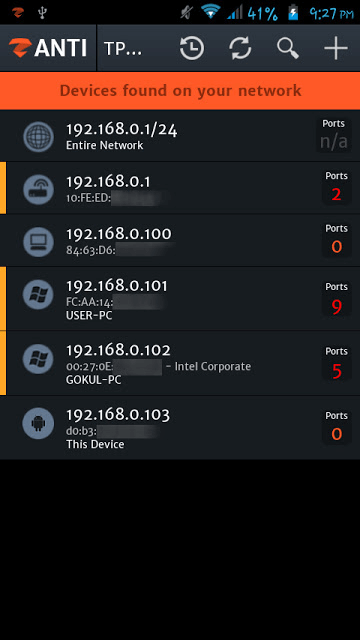

الآن ، دعنا نتحدث عن ما يمكن القيام به من خلال تطبيق ZANTI.

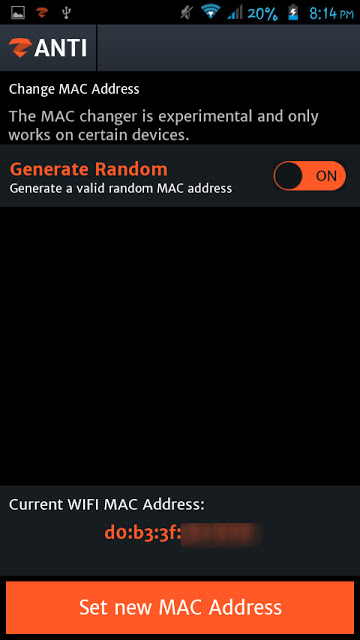

تغيير الماك ادريس Mac Address

يسمح لك مبدل Mac بتغيير عنوان التحكم في الوصول إلى الوسائط (MAC). ماهو MAC ADRESS

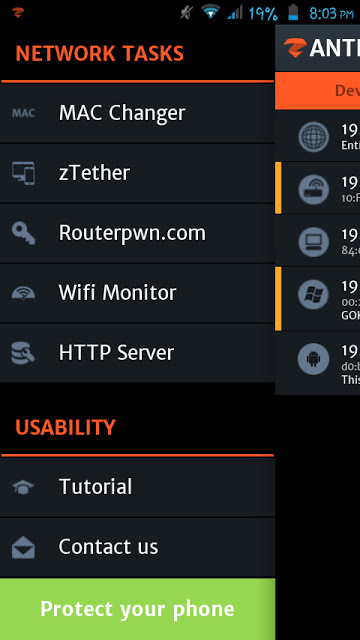

كيفية استخدام Mac Changer:

1. استخدم مفتاح التنقل (أو اسحب من اليسار). سترى شاشة كما هو موضح أدناه.

2. اضغط على “MAC Changer”:

3. اضغط على “تعيين عنوان MAC الجديد”. انتظر لبضع ثوان ، ستحصل على عنوان MAC جديد!

إذا كنت تريد استخدام عنوان MAC مخصص ، فأوقف تشغيل “RANDOM” ثم اكتب عنوان MAC الذي تريده. ثم اضغط على “تعيين عنوان Mac جديد”.

إذا كنت تريد استخدام عنوان MAC مخصص ، فأوقف تشغيل “RANDOM” ثم اكتب عنوان MAC الذي تريده. ثم اضغط على “تعيين عنوان Mac جديد”.

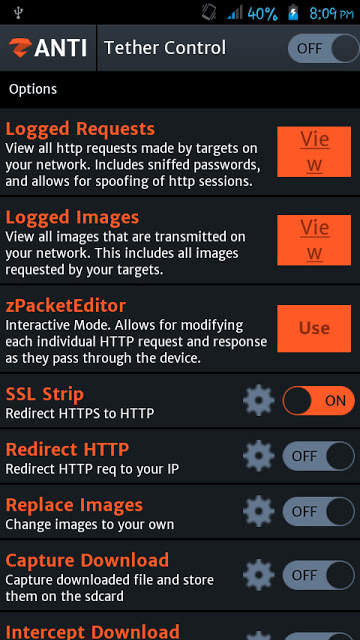

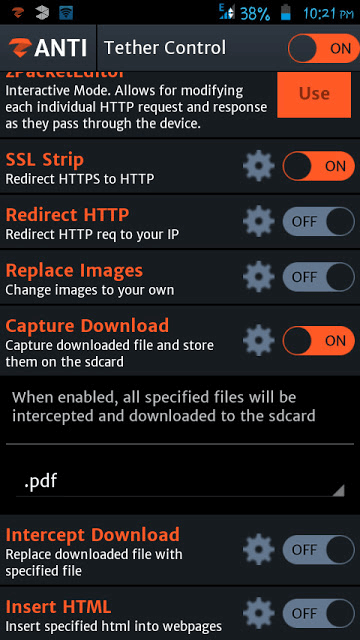

انشاء شبكة واي فاي وهمية خبيثة عبر zTether

يسمح لك بإنشاء نقطة اتصال WiFi والتحكم في حركة مرور الشبكة. التجسس, قطع الاتصال, تغيير مسارات الاتصال.

كيفية استخدام zTether:

ملاحظة: قبل استخدام zTether ، يجب إيقاف تشغيل WiFi على جهازك.

1. اضغط على “zTether”. سترى شاشة كما هو موضح أدناه.

1. اضغط على “zTether”. سترى شاشة كما هو موضح أدناه.

2. قم بتشغيل “Tether Control” ، ثم اسمح للمستخدمين بالاتصال بشبكتك. بمجرد حصولك على مستخدم واحد على الأقل على شبكتك ، يمكنك البدء باللعب مع حركة المرور!

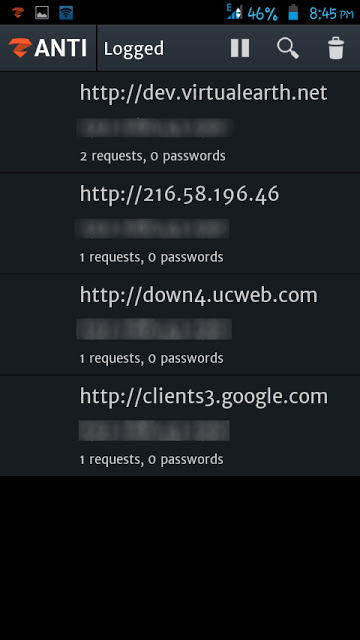

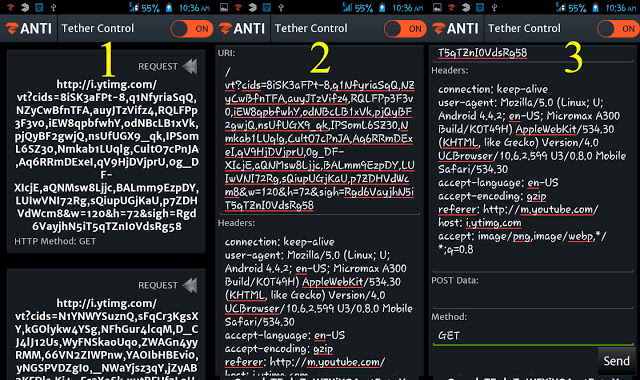

3. إذا حصلت على مستخدم على شبكتك ، فاضغط على “الطلبات” الأولى (عرض) للاطلاع على جميع طلبات HTTP التي قدمها المستخدم (المستخدمين) على شبكتك. قد تحتوي على كلمات مرور ومعلومات حساسة أخرى (انظر الصورة أدناه).

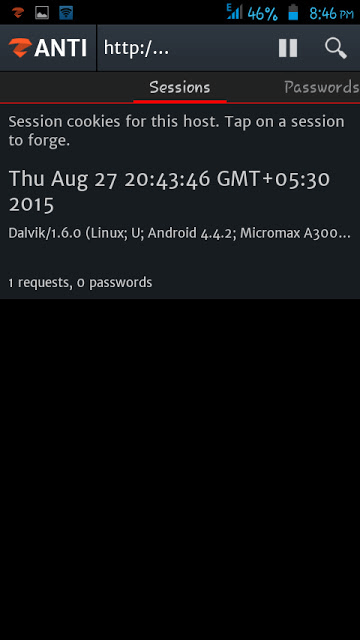

يمكنك النقر فوق أي نشاط مسجل للحصول على مزيد من التفاصيل (الجلسات وكلمات المرور والطلبات ووكلاء المستخدم):

إذا كنت ترغب في اختطاف جلسة HTTP ، ما عليك سوى النقر على إحدى الجلسات. سوف تفتح جلسة الضحية على جهازك.

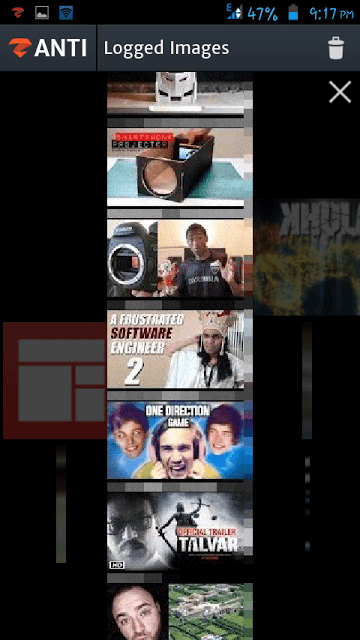

استخدم “عرض” (الصور المسجلة) الثانية لرؤية جميع الصور التي يتم إرسالها على شبكتك. يشمل ذلك جميع الصور التي طلبها المستخدمون (انظر الصورة أدناه).

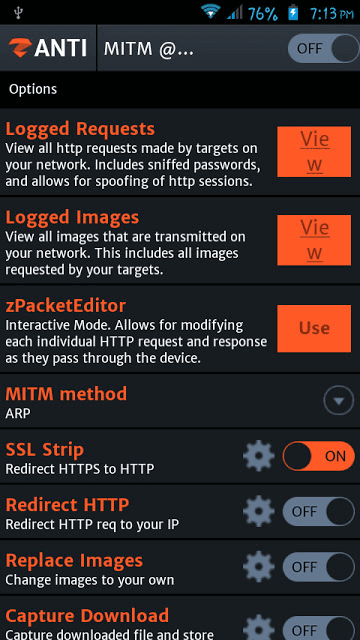

zPacketEditor

يسمح لك بتعديل طلبات HTTP والردود على شبكتك. إنه في الأساس وضع تفاعلي يمكن أن يسمح لك بتحرير وإرسال كل طلب واستجابة.

كيفية استخدام zPacketEditor:

أولاً ، انقر فوق “zPacketEditor” ثم قم بتشغيل الوحدة النمطية. سترى الطلبات الحية والردود هناك (1). إذا كنت ترغب في تحرير طلب معين أو استجابة معينة ، فقم بسحبه إلى اليمين (2). بعد التعديل ، يمكنك الضغط على زر “إرسال” (3).

الانتقال إلى الوظيفة التالية ….

قطاع SSL

يعد SSL Strip نوعًا من أنواع Man في الهجوم الأوسط يفرض على متصفح الضحية استخدام HTTP بدلاً من HTTPS (يتم تشغيل SSL Strip افتراضيًا).

ملاحظة: المواقع التي تستخدم HSTS (HTTP Strict Transport Security) محصنة ضد هجمات SSL Strip.

الانتقال إلى المرحلة التالية ……

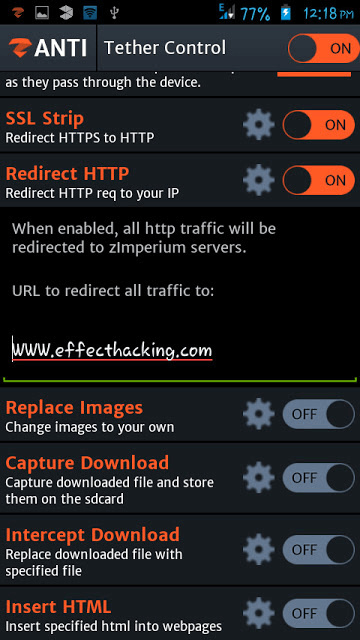

إعادة توجيه HTTP

يسمح لك بإعادة توجيه كل حركة مرور HTTP إلى موقع أو خادم. على سبيل المثال ، إذا قمت بتشغيل “إعادة توجيه HTTP” ، فستعيد توجيه كل حركة مرور HTTP إلى خوادم Zimperium (التكوين الافتراضي). ولكن إذا كنت ترغب في إعادة توجيه كل حركة المرور إلى موقع معين ، فاضغط على أيقونة الإعدادات ، سترى منطقة لإدخال عنوان URL (انظر الصورة أدناه). أدخل عنوان URL في الحقل ، ثم انقر مرة أخرى على أيقونة الإعدادات.

انتقل الآن إلى وحدة MITM المفضلة لديك ….

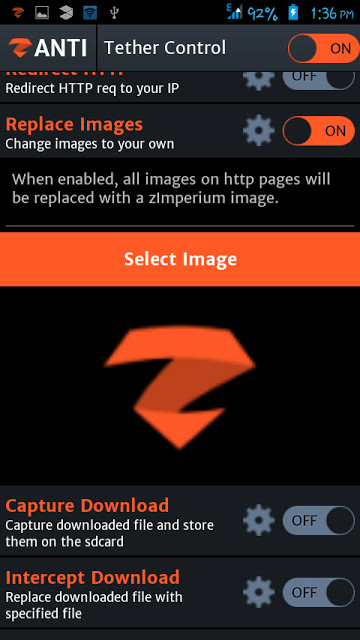

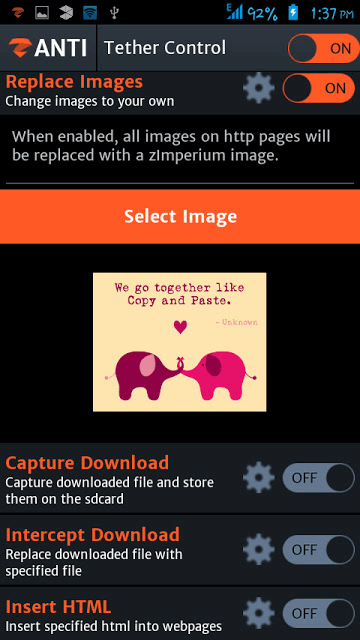

استبدال الصور

يمكّنك من استبدال صور موقع الويب (مستعرض الويب الخاص بالضحية) بصورتك الخاصة. لاستبدال الصور ، أولاً ، انقر فوق رمز الإعدادات ، ثم انقر فوق “تحديد صورة”:

بعد تحديد صورة من جهازك ، انقر فوق رمز الإعدادات (انظر الصورة أدناه):

الآن ، سيرى المستخدمون الصورة المحددة في كل مكان على الويب!

الانتقال إلى المرحلة التالية …..

اعتراض تحميلات الاجهزة واستبدالها

يسمح لك باعتراض وتنزيل جميع الملفات المحددة على بطاقة SD. على سبيل المثال ، إذا كنت ترغب في التقاط ملفات pdf ، فعليك النقر على أيقونة الإعدادات ثم تحديد ملف .pdf من القائمة. ثم قم بتشغيل “Capture Download”.

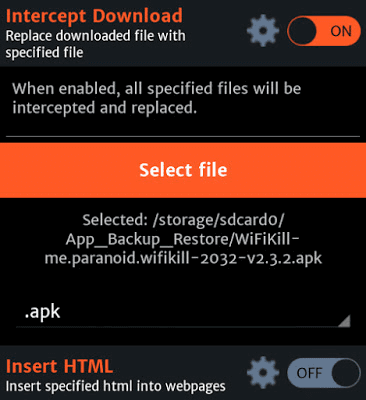

اعتراض تحميل الملفات واستبدالها

يسمح لك تطبيق Intercept Download باستبدال الملف الذي تم تنزيله بملف محدد. من أجل اعتراض واستبدال ملفات الضحية التي تم تنزيلها ، يجب عليك النقر على أيقونة الإعدادات. ثم اضغط على “تحديد ملف” لتحديد ملف:

بعد تحديد الملف ، انقر فوق زر الإعدادات مرة أخرى ثم قم بتشغيل “تنزيل Intrecept”.

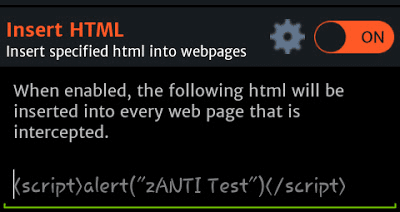

أدخل HTML

يمكّنك من إدراج أكواد HTML المحددة في صفحات الويب. إذا كنت ترغب في عرض مربع تنبيه يقول “اختبار zANTI” ، فما عليك سوى تشغيل وحدة “إدراج HTML”. ولكن إذا كنت ترغب في إدراج أكوادك الخاصة في صفحات الويب ، فعليك النقر على أيقونة الإعدادات ثم إدخال أكواد HTML الخاصة بك. ثم اضغط على أيقونة الإعدادات مرة أخرى.

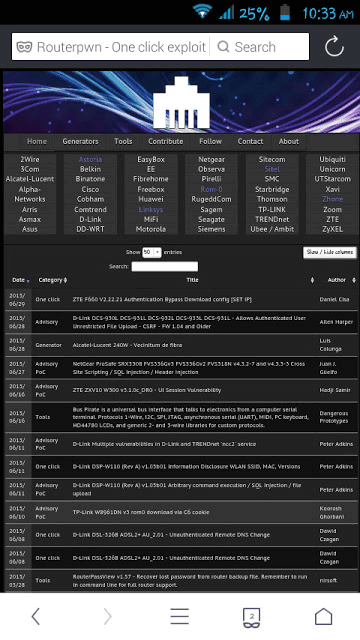

Routerpwn.com

Router pwn هو تطبيق ويب لاستغلال نقاط ضعف جهاز التوجيه. هو عبارة عن مجموعة من استعداد لتشغيل مآثر المحلية والبعيدة.

كيفية استخدام Routerpwn.com:

أولاً ، انقر فوق “Routerpwn.com” ، وسوف تفتح www.routerpwn.com (انظر الصورة أدناه).

ثم حدد بائع جهاز التوجيه الخاص بك من القائمة. سترى الكثير جاهز لتشغيل عمليات الاستغلال المحلية والبعيدة هناك.

استخدمهم!

استخدمهم!

مراقبة الواي فاي

يسمح لك بمراقبة قوة WiFi والاسم وعنوان MAC. باختصار ، لا شيء خاص!

خادم HTTP

يتيح لك تشغيل خادم HTTP على جهاز Android الخاص بك. كل ما عليك فعله هو النقر على “خادم HTTP” ثم تشغيل وحدة البرنامج تلك:

ملاحظة: يمكنك أيضًا إنشاء أدلة وتخزين الملفات على الخادم.

حان الوقت الآن للعودة إلى النافذة الرئيسية:

حان الوقت الآن للعودة إلى النافذة الرئيسية:

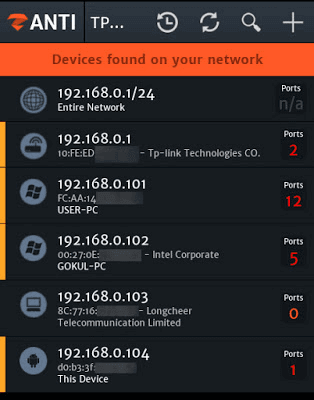

في الجزء العلوي من الشاشة ، يمكنك رؤية 4 وظائف. أول واحد يعرض الأجهزة الموجودة على الشبكة المستهدفة (السجل). الثاني يستخدم لتعيين / إعادة رسم خريطة الشبكة. الثالثة هي وظيفة البحث التي يمكن استخدامها للبحث في جهاز معين. آخر واحد هو وظيفة “إضافة المضيف” التي يتم استخدامها لإضافة مضيف معين إلى الشبكة الحالية.

كيفية مسح جهاز الهدف؟

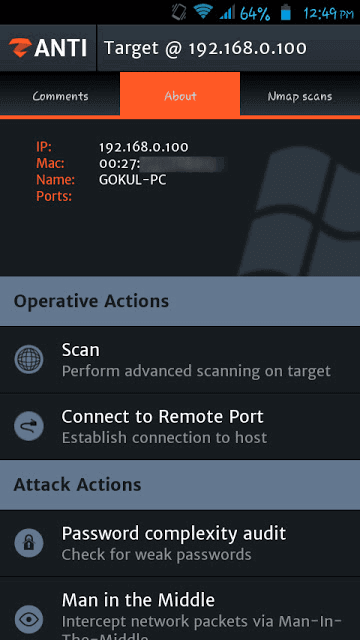

أولاً ، حدد جهازًا على شبكتك (فقط اضغط عليه). سترى شاشة كما هو موضح أدناه:

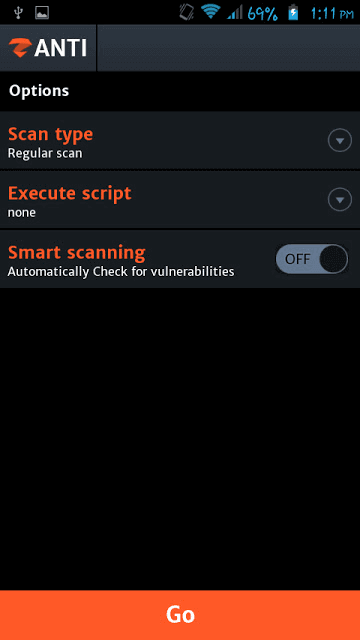

ثم اضغط على “مسح”. سترى الشاشة أدناه:

يمكنك تغيير “نوع المسح الضوئي” إذا كنت تريد. يمكنك أيضًا تشغيل برنامج نصي أثناء مسح الهدف ، كل ما عليك فعله هو تحديد البرنامج النصي المطلوب من قائمة “تنفيذ البرنامج النصي”. كما يتضمن وظيفة تسمى “المسح الذكي” ، لتحديد نقاط الضعف في الجهاز الهدف.

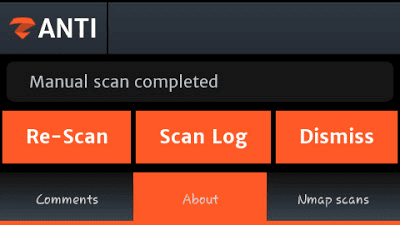

بعد ضبط خيارات المسح الضوئي ، انقر فوق “انتقال” لبدء مسح الجهاز. عند اكتمال الفحص ، ستعرض zANTI إشعارًا كما هو موضح أدناه:

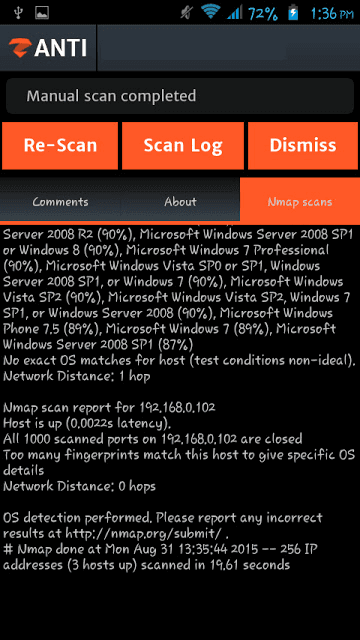

يمكنك الحصول على تقرير المسح الضوئي من خلال النقر على “Nmap Scans” (انظر الصورة أدناه):

التأكد من قوة كلمة مرور الشبكات

إنها وحدة برنامج يمكنك استخدامها لتحليل قوة كلمة المرور. هذا يعني أنه يمكن أن يساعدك على تعزيز أمان النظام الخاص بك.

فيما يلي كيفية إجراء تدقيق تعقيد كلمة المرور باستخدام zANTI :

فيما يلي كيفية إجراء تدقيق تعقيد كلمة المرور باستخدام zANTI :

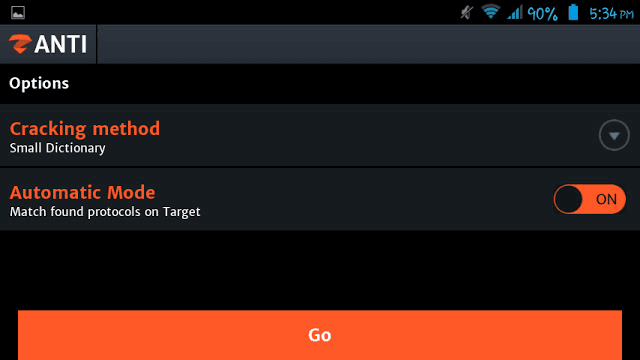

1. حدد الجهاز الذي تريد تدقيقه. ثم اضغط على “تدقيق كلمة المرور المعقدة”. سترى شاشة كما هو موضح أدناه:

ملاحظة: لا يمكنك تغيير طريقة التكسير على الإصدار المجاني من zANTI.

قم بإيقاف تشغيل “الوضع التلقائي” لتدقيق بروتوكول معين. في الوضع التلقائي ، يجب النقر فوق الزر “انتقال” لبدء التدقيق.

كيفية تنفيذ هجوم MITM؟

أداء رجل في الهجوم الأوسط بمساعدة zANTI أسهل من أي شيء. اتبع الإجراءات التالية لتنفيذ هجوم MITM:

1. حدد الهدف ثم اضغط على “رجل في الوسط”. سترى نافذة مماثلة كما في “zTether” (باستثناء “طريقة MITM”):

1. حدد الهدف ثم اضغط على “رجل في الوسط”. سترى نافذة مماثلة كما في “zTether” (باستثناء “طريقة MITM”):

لا أعتقد أنه يجب علي شرح نفس الوحدات النمطية للبرنامج مرة أخرى ، لذلك سأتحدث عن “طريقة MITM”.

تحميل تطبيق ZANTI

ستجده على الصفة الخاصة للبرنامج , وبالتالي تستطيع تحميل التطبيق APK ملف ZANTI يملك تطبيق

من الصفحة الرسمية للبرنامج او من خلال موقعنا

من الصفحة الرسمية للبرنامج او من خلال موقعنا

وخلال وقت وجيز سيتم تحميل التطبيق , ماعليك القيام بعدها سوى تثبيت الرنامج وفتحه اتباع التعليمات التي دكرنها اعلاه , ومن خلال التقنيات التي يمتلكه تستطيع اختراق اي شبكة تريد والوصول الى كلمة السر الخاصة بها , وكل هدا من خلال الاندرويد الخاص بك وبشكل مجاني .

هدا التطبيق وغيره خصص بهدف التعلم والاستفادة لدا ننصح باستعمله في كل ما هو معقول ,فاي تصرف لا اخلاقي سيجعل من مستعمل التطبيق تحت المسؤولية لدا وجب الحدر .